DDoS保護および緩和市場:コンポーネント別(サービス、ソリューション)、導入形態別(クラウド、オンプレミス)、企業規模別、セキュリティタイプ別、エンドユーザー別 – グローバル予測 2025年~2032年

※本ページの内容は、英文レポートの概要および目次を日本語に自動翻訳したものです。最終レポートの内容と異なる場合があります。英文レポートの詳細および購入方法につきましては、お問い合わせください。

*** 本調査レポートに関するお問い合わせ ***

## DDoS保護および緩和市場:詳細分析(2025-2032年)

### 市場概要

今日のデジタルエコシステムにおいて、分散型サービス拒否(DDoS)攻撃は、企業の事業継続性、顧客からの信頼、そして財務的・評判的健全性にとって重大な脅威となっています。組織がクラウドプラットフォーム、エッジネットワーク、リモートワーク環境へとそのフットプリントを拡大するにつれて、悪意あるアクターが利用できる攻撃ベクトルは飛躍的に増加し、防御戦略の包括的な再構築が喫緊の課題となっています。

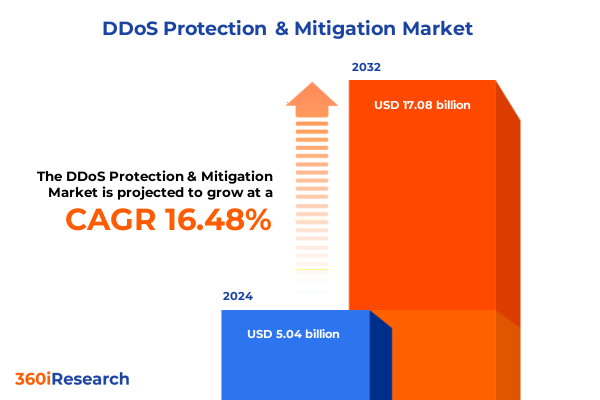

**DDoS保護および緩和**市場は、2024年には50.4億米ドルと推定され、2025年には58.8億米ドルに達し、2032年までには年平均成長率(CAGR)16.48%で170.8億米ドル規模に成長すると予測されています。この成長は、現代のDDoS脅威の複雑化に対応し、プロアクティブな保護と組織のレジリエンスを確立する必要性によって推進されています。

過去数年間で、DDoS攻撃の領域は大きく変貌を遂げました。かつてはギガビット規模のオンプレミス攻撃に限定されていた初期の大量フラッド攻撃は、アプリケーション層の妨害、低速・低頻度トンネリング、コモディティ化されたボットネットを介した大量スパイクを組み合わせたマルチベクトルキャンペーンへと進化しました。この変化により、ネットワークエッジで大量のトラフィックを取り込みつつ、同時にきめ細かなリクエストパターンを分析して、アプリケーション層の侵害につながるステルス性の高い異常を特定できるハイブリッド防御アーキテクチャの採用が不可欠となっています。

同時に、クラウドネイティブインフラストラクチャの台頭とマイクロサービスおよびコンテナ化されたワークロードへの移行は、さらなる複雑性をもたらしました。従来の境界アプライアンスに依存するだけでは不十分であり、セキュリティチームは、スケーラブルなクラウドベースのスクラビングセンターを、アジャイルなポリシーオーケストレーションと地理的に分散した拠点全体での迅速なポリシー伝播と統合する必要があります。この変化はまた、集中型脅威インテリジェンス共有の傾向を刺激し、組織が集合的な学習と新たな攻撃シグネチャに関するリアルタイムの更新から恩恵を受けられるようにしました。

### 市場の推進要因

**DDoS保護および緩和**市場の成長を推進する主な要因は多岐にわたります。

1. **脅威の高度化と頻度の増加**: DDoS攻撃の規模、複雑さ、頻度が絶えず増加していることが、組織がより堅牢な防御ソリューションに投資する主要な動機となっています。特に、マルチベクトル攻撃やアプリケーション層攻撃の増加は、従来の防御策では対応しきれない課題を提示しています。

2. **デジタル変革とクラウド採用の加速**: 企業がデジタルトランスフォーメーションを進め、クラウドプラットフォーム、IoT、リモートアクセスフレームワークを積極的に導入するにつれて、攻撃対象領域が拡大しています。これにより、クラウド環境やハイブリッド環境におけるDDoS保護の必要性が高まっています。

3. **規制要件とコンプライアンス**: 金融機関、政府機関、医療機関など、多くの業界では、事業継続性、データプライバシー、システムの可用性に関する厳格な規制要件が課されています。これらの規制(例:GDPR、データローカライゼーション法)は、組織が包括的なDDoS対策を導入する強力な推進力となります。

4. **技術革新と防御能力の向上**: AI(人工知能)やML(機械学習)モデル、行動分析、ハイブリッド防御アーキテクチャなどの先進技術の統合は、DDoS攻撃の検出と緩和の効率性を向上させています。これにより、より効果的で自動化された防御ソリューションが市場に提供され、採用を促進しています。

5. **2025年米国関税政策の影響**: 2025年に導入された新たな米国関税措置は、DDoS緩和スタックに不可欠な主要なハードウェアアプライアンスや商用ソフトウェアモジュールの調達コストに影響を与えています。これにより、組織は調達戦略の見直しを迫られ、設備投資(CapEx)から運用費用(OpEx)への移行を目的としたマネージドDDoSサービスへの関心が高まっています。

6. **多様なクライアントと技術セグメンテーションのニーズ**: 市場は、コンポーネント(サービス、ソリューション)、展開モード(クラウド、オンプレミス)、組織規模(大企業、中小企業)、セキュリティタイプ(アプリケーション層、ネットワーク層)、エンドユーザー(金融、エネルギー、政府、医療、小売、通信・ITサービス)といった多様なセグメントに分かれています。各セグメント固有のトラフィックパターン、リスク許容度、規制環境が、カスタマイズされた緩和ポリシーとソリューションの需要を促進しています。

### 市場の展望と提言

**DDoS保護および緩和**市場の将来は、継続的な技術革新、地域ごとの規制環境、そして進化する脅威のダイナミクスによって形成されます。

**地域別の動向**:

* **米州**: 堅牢な規制要件、広範なクラウド採用、成熟した脅威インテリジェンスエコシステムが、多層的なDDoS防御の標準化を推進しています。高速接続と競争力のあるサービスプロバイダー環境が高度な緩和能力を育んでいますが、特定の管轄区域におけるデータローカライゼーション法は、展開に微妙な考慮事項をもたらします。

* **欧州、中東、アフリカ(EMEA)**: 異なる規制体制とインフラ格差がDDoS保護の状況を特徴づけています。西欧の金融の中心地は、厳格な稼働時間とレジリエンス基準を義務付ける傾向があり、企業は地域横断的な緩和プロバイダーと提携しています。一方、EMEAの新興市場では、接続性の制約とコスト感度が、完全に分散された防御アーキテクチャの採用を遅らせる可能性があり、一部の組織は近隣のデータセンターでホストされるマネージドクラウドサービスを選択しています。GDPRなどのデータプライバシー規制は、パケット検査やトラフィックルーティングの決定が厳格なデータ処理ポリシーに準拠する必要があるため、DDoS制御と交差します。

* **アジア太平洋(APAC)**: 広範なデジタルトランスフォーメーションイニシアチブが、クラウド移行、IoT展開、リモートアクセスフレームワークを加速させています。急速に発展している経済圏は、保護されていないネットワークを悪用するDDoSキャンペーンの温床となっていますが、成熟した市場の先進的なサービスプロバイダーは、統合された脅威インテリジェンス駆動型プラットフォームを提供しています。APACでの戦略的展開は、地域のレイテンシ要件と多様な接続プロファイルを考慮し、ハイブリッドクラウドスクラビング能力を重視する傾向があります。

**競争環境とイノベーション**:

DDoS保護分野におけるイノベーションは加速しており、確立されたサイバーセキュリティベンダー、クラウドハイパースケーラー、ニッチな専門家によって推進されています。主要なネットワークセキュリティ企業は、高度な異常検出エンジンを高容量スクラビングファブリックと統合し、悪意のあるフローを動的に隔離する自動化されたプレイブックを推進しています。クラウドプラットフォームプロバイダーは、エッジ配信ネットワークに大量フィルタリングを組み込むことで、ネイティブシールドを強化し、別途スクラビング契約なしでシームレスなスケーリングを可能にしています。戦略的提携や買収も競争環境を再構築しており、オープンソースイニシアチブは高度な緩和ルールセットとコミュニティ駆動型脅威インテリジェンスフィードを提供しています。

**将来のトレンド**:

今後、AIとMLモデルを脅威インテリジェンスリポジトリと統合することで、検出および対応サイクルが加速することが期待されます。予測分析と自動化された強制をうまく融合させるベンダーが引き続き市場をリードし、専門的なアプリケーション層防御やネットワーク層オーケストレーションに焦点を当てるベンダーは重要なニッチ市場を切り開くでしょう。このダイナミックな環境では、パートナーシップが不可欠であり、セキュリティベンダーがクラウドプロバイダー、ネットワーキングインフラストラクチャ企業、マネージドサービスインテグレーターとロードマップを連携させることで、エンドツーエンドのDDoSレジリエンスを提供できます。

**組織への提言**:

DDoS脅威の絶えず進化するスペクトルから効果的に防御するためには、組織はまず、クラウドネイティブとオンプレミスの両方の緩和層を統合した包括的な防御アーキテクチャを構築する必要があります。重要なネットワーク出口点にスクラビングノードを組み込み、ポリシーオーケストレーションシステムをリアルタイムで適応するように構成することで、大量のサージがサービス可用性に影響を与えることなく吸収されることを保証できます。同様に重要なのは、アプリケーション層で異常なトラフィックパターンを識別する高度な行動分析を展開し、ユーザーエクスペリエンスを妨害する前に悪意のあるフローをブロックまたはスロットルする自動化された対策をトリガーすることです。

次に、セキュリティリーダーは、業界の同業者やサービスプロバイダーとの正式な脅威インテリジェンス共有契約の確立を優先すべきです。これらのコラボレーションフレームワークは、侵害の兆候、新たな攻撃シグネチャ、インシデント後のフォレンジックの迅速な交換を可能にし、露出期間を短縮します。同時に、組織は、明確なエスカレーションパス、ステークホルダー向けのコミュニケーションテンプレート、および卓上演習用のプレイブックを明確にする堅牢なインシデント対応プロトコルを正式化すべきです。大量のDDoSイベントをシミュレートする一貫した演習は、ネットワーク運用、セキュリティ運用、および事業継続チーム間の部門横断的な調整を洗練させます。

調達面では、幹部は単一サプライヤーへの依存を軽減するためにデュアルベンダー戦略を採用し、補完的な強みを活用してサービス中断時の継続性を維持すべきです。契約交渉では、緩和までの時間、トラフィッククレンジング能力に関するサービスレベル契約、および変化するトラフィックパターンと新たな攻撃手法に対応するための柔軟性条項などの重要な指標に対処する必要があります。契約上の保護措置を超えて、意思決定者は、DDoS検出と対応に焦点を当てたスタッフ研修プログラムへの投資を推進し、新たなベクトルが出現するにつれてセキュリティ運用担当者が防御を微調整する能力を維持できるようにすべきです。

最後に、ガバナンス構造には、展開トポロジ、関税の影響、および地域の規制変更に関する定期的なレビューを組み込み、戦略的リスク許容度との整合性を維持する必要があります。実世界のインシデント、テクノロジーロードマップ、およびセクター固有の脅威評価からの洞察に基づいた継続的な改善サイクルを確立することにより、組織は防御を反復し、支出を最適化し、デジタル継続性の最高水準を維持することができます。

以下に、ご指定の「DDoS保護および緩和」という用語を正確に使用し、提供された「Basic TOC」と「Segmentation Details」を組み合わせて構築した詳細な階層構造の日本語目次を示します。

—

**目次**

1. **序文** (Preface)

1.1. 市場セグメンテーションとカバレッジ (Market Segmentation & Coverage)

1.2. 調査対象期間 (Years Considered for the Study)

1.3. 通貨 (Currency)

1.4. 言語 (Language)

1.5. ステークホルダー (Stakeholders)

2. **調査方法** (Research Methodology)

3. **エグゼクティブサマリー** (Executive Summary)

4. **市場概要** (Market Overview)

5. **市場インサイト** (Market Insights)

5.1. 自動リアルタイムDDoS緩和のためのクラウドベースのAI駆動型脅威インテリジェンスプラットフォームの採用 (Adoption of cloud-based AI-driven threat intelligence platforms for automated real-time DDoS mitigation)

5.2. 大容量DDoS攻撃を吸収するための統合CDNネットワークを備えたエッジベースの分散型スクラビングの実装 (Implementation of edge-based distributed scrubbing with integrated CDN networks to absorb volumetric DDoS attacks)

5.3. 低容量およびアプリケーション層DDoS異常を検出するための機械学習行動分析の統合 (Integration of machine learning behavioral analytics to detect

………… (以下省略)

*** 本調査レポートに関するお問い合わせ ***

DDoS(分散型サービス拒否)攻撃は、今日のデジタルインフラストラクチャにとって最も深刻な脅威の一つであり、その保護と緩和は企業や組織にとって不可欠な課題となっています。この種の攻撃は、複数の感染したデバイスやボットネットを利用して標的のサーバー、サービス、またはネットワークに大量のトラフィックを送りつけ、正当なユーザーからのアクセスを妨害し、サービスを停止させることを目的としています。その影響は、経済的損失、ブランドイメージの毀損、顧客からの信頼喪失にまで及び、事業継続性そのものを脅かしかねません。

DDoS攻撃は、その手法によって大きく三つのカテゴリに分類されます。一つ目は、帯域幅を消費する「ボリューム型攻撃」で、UDPフラッドやICMPフラッドなどが代表的であり、ネットワークの物理的な容量を飽和させることを目指します。二つ目は、プロトコルの脆弱性を悪用する「プロトコル型攻撃」で、SYNフラッドなどがこれに該当し、サーバーのリソースを使い果たさせます。三つ目は、アプリケーション層の脆弱性を狙う「アプリケーション層攻撃」で、HTTPフラッドやDNSクエリフラッドなどが挙げられ、特定のアプリケーションの処理能力を限界まで引き上げます。これらの攻撃は単独で行われるだけでなく、複数の手法を組み合わせた複合型攻撃として実行されることもあり、その複雑さと巧妙さは年々増しています。

DDoS保護と緩和の戦略は、攻撃の事前準備から検知、対応、そして事後分析に至るまで、多層的かつ継続的なアプローチを必要とします。まず、事前準備としては、堅牢なネットワーク設計が基本となります。冗長性を持たせたインフラストラクチャ、十分な帯域幅の確保、そしてスケーラビリティの高いシステム構築は、初期段階での攻撃耐性を高めます。また、トラフィックのベースラインを確立し、異常を早期に検知するための監視体制を整備すること、アクセス制御リスト(ACL)やレート制限などのセキュリティポリシーを適切に設定することも重要です。さらに、DDoS攻撃発生時のインシデント対応計画を策定し、関係者間で共有しておくことで、迅速かつ効果的な初動対応が可能となります。

攻撃の検知段階では、リアルタイムのトラフィック分析が鍵となります。異常なトラフィックパターン、通常とは異なるIPアドレスからのアクセス集中、特定のポートへの不自然なリクエスト増加などを監視システムが検知し、アラートを発します。近年では、機械学習やAIを活用した振る舞い分析が進化しており、既知の攻撃パターンだけでなく、未知の脅威や巧妙な複合型攻撃も識別できるようになっています。迅速な検知は、被害を最小限に抑え、効果的な緩和策を講じるための第一歩です。

検知後の緩和策としては、様々な技術が用いられます。最も一般的なのは「トラフィックスクラビング」と呼ばれる手法で、攻撃トラフィックを専用のDDoS緩和センターに迂回させ、そこで悪性トラフィックをフィルタリング・除去し、クリーンなトラフィックのみを元の目的地に送り返すというものです。このプロセスには、IPブラックリスト、地理的ブロック、プロトコル検証、チャレンジ・レスポンス認証(CAPTCHAなど)といった技術が組み合わされます。また、コンテンツデリバリーネットワーク(CDN)の活用も有効であり、トラフィックを分散させることで、特定のサーバーへの負荷集中を防ぎます。Webアプリケーションファイアウォール(WAF)は、アプリケーション層攻撃に対して特に有効な防御策となります。

自社のみで大規模なDDoS攻撃に対応するには、膨大なリソースと専門知識が必要となるため、多くの組織はクラウドベースのDDoS保護サービスや専門ベンダーのソリューションを利用しています。これらのサービスは、広大なネットワーク帯域幅と高度な分析・緩和技術を備えており、常に進化する攻撃手法に対しても最新の防御策を提供します。専門家による24時間365日の監視と対応は、組織のセキュリティ体制を大幅に強化し、運用負担を軽減します。

DDoS保護と緩和は、単一の技術や製品で完結するものではなく、技術的対策、組織的対策、そして継続的な脅威インテリジェンスの活用が一体となった、包括的なセキュリティ戦略の一環として捉えるべきです。攻撃者は常に新たな手法を開発し、防御側の隙を狙っています。そのため、セキュリティ対策もまた、絶え間なく進化し、適応していくことが不可欠であり、今日のデジタル環境における事業の安定稼働と信頼性維持のために、この取り組みは今後もその重要性を増していくことは間違いありません。